介绍

看起来也就是暴力破解咯

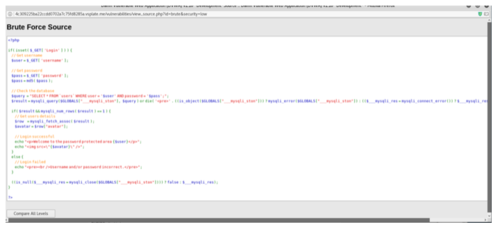

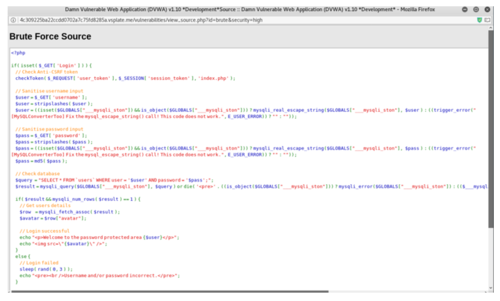

看看low的代码

太长不截了

看起来就是直接读取了输入的用户名密码就完事了,虽说是暴力破解,好像还能用sql方式绕过

在用户名输入

admin' --

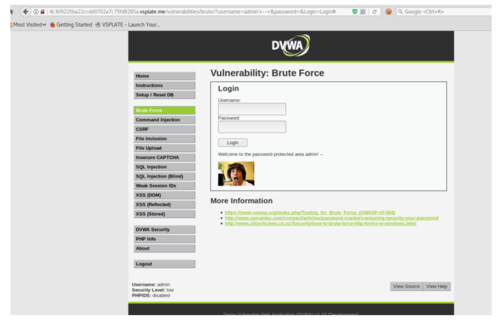

登进来了就看看下个级别咯medium

额,输入做了过滤(不能sql绕啦),登录失败休眠2秒(也就慢一点而已)

老老实实

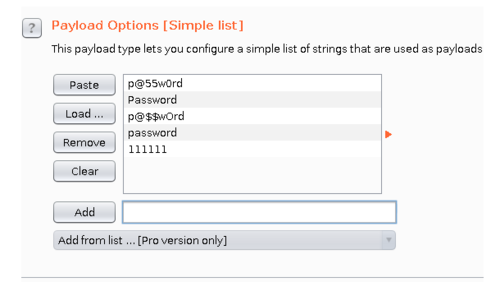

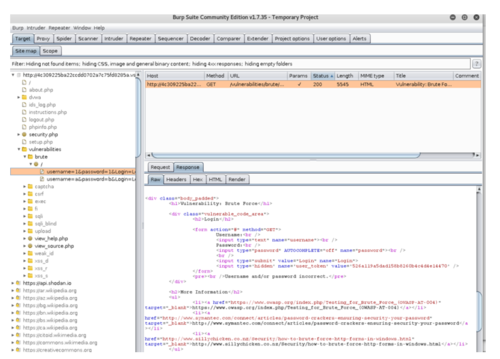

burpsuite:

姑且就用这几个吧

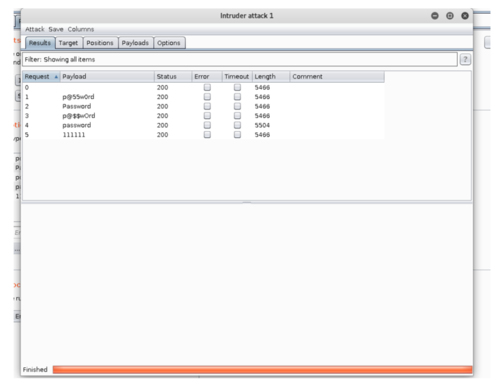

扫描完毕,看到与众不同的长度

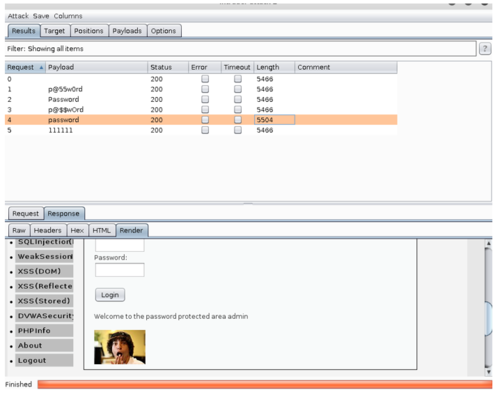

看看

成功

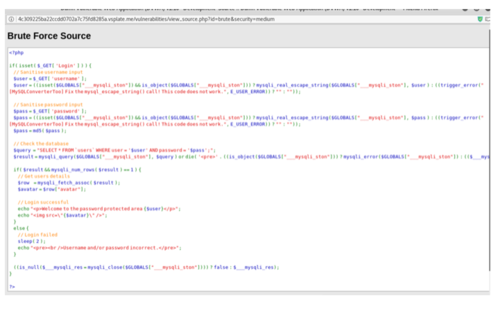

看看高级high

一来就校验token,这就不能重复这种无脑破解咯,毕竟token会变。看看帮助吧

使用了验证码表单起到了类似csrf token的效果,额,好像没提供什么思路,抓包看看吧

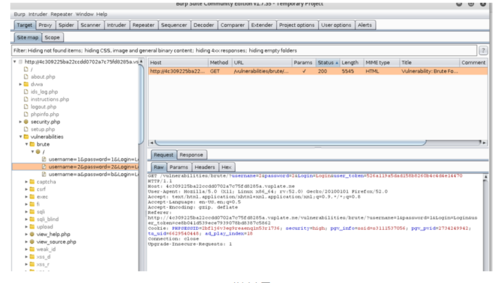

倒是看到了token

恩,看起来就是登录失败了,然后服务端会下发一个token在表单中隐藏了,下次登录会带着这个token传过去

传过去了

这就只能写脚本来实现了,至少我不知道burpsuite有类似功能模拟。

思路就是用上一次的返回值里的token当下一次请求的参数传过去,用户名固定admin,密码就找个字典模拟一遍。不早了也就不写了,有空补上。

impossible代码太长截不下了,找个答案看看,今天到此为止。

www.freebuf.com/articles/web/116437.html

作者:doctordc

链接:https://www.jianshu.com/p/a78a1a6aadfc

随时随地看视频

随时随地看视频