在[Linux系统]中尽管Snort之类的工具在筛选通过我们的网络而来的所有内容方面做得非常出色,但有时必须要查看原始数据。为此,我们最好的工具是“ tcpdump”。

使用tcpdump的最基本方法是简单地发出以下命令:

tcpdump

您可以使用-v选项获得更多详细信息,而-vv可以获取更多信息。

有用的选项

假设您已登录到要管理的远程计算机。如果您不带任何选项运行“ tcpdump”,则输出将被来自您的SSH连接的数据包淹没。为避免这种情况,只需从输出中消除端口22:

tcpdump not port 22

您可以使用许多不同的端口来执行此操作:

tcpdump not port 143 and not port 25 and not port 22

如果要进行相反的操作,即仅监视某个端口(这对于调试网络应用程序非常有用),则可以执行以下操作:

tcpdump port 143

您还可以从网络上的特定主机获取数据:

tcpdump host hal9000

如果您的计算机具有多个网络接口,则还可以指定要收听的网络接口:

tcpdump -i eth1

您还可以指定协议:

tcpdump udp

您可以在/ etc / protocols中找到协议列表。

保存输出以备后用

在某些情况下,您可能希望将输出重定向到文件,以便以后可以详细研究它或使用其他程序来解析输出。在以下示例中,您仍然可以在将输出保存到文件时观看输出:

tcpdump -l | tee tcpdump_`date +%Y%m%e-%k.%M`

在上面的示例中,我们可以使用日期和时间来标识每个转储。在处理一天中特定时间出现的问题时,这可能会派上用场。

tcpdump还可以选择将其输出转储为二进制格式,以便以后读取。要创建一个二进制文件:

tcpdump -w tcpdump_raw_`date +%Y%m%e-%k.%M`

稍后,您可以让tcpdump使用以下命令读取文件

tcpdump -r tcpdump_raw_YYYMMDD-H.M

您也可以使用ethereal程序打开原始转储并解释它。

tcpdump为我们提供了有关往返于网络的所有数据包的信息。

将Ethereal与tcpdump一起使用Ethereal

Ethereal是一种也可以用来捕获网络数据包的工具。安装后,您可以打开您制作的原始转储文件。

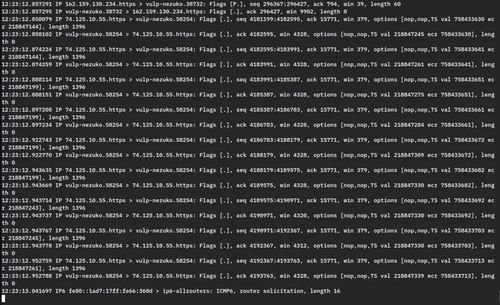

查看正在发生的事情变得相当容易。您可以看到源IP和目标IP以及它是什么类型的数据包。这很容易,然后即可对您可能遇到的网络问题进行故障排除并分析可疑行为。只是为了增加一则轶事,当我编写本课并解释自己的转储时,我在个人工作站上看到了一些奇怪的活动。我几乎每隔固定时间就查询世界上不同IP的机器上的端口32772。我为端口32772运行了一个特定的转储,如下所示:

tcpdump port 32772 -w dump_32772

读取原始输出

如您所见,即使从tcpdump读取所谓的“人类可读”输出也可能有点神秘。看下面的示例,我只是从转储中选出一个随机数据包:

17:26:22.924493 IP www.linux.org.www > test.linux.org.34365: P 2845:3739(894) ack 1624 win 9648

我们所拥有的是对https://www.linux.org/的Web服务器请求。时间戳记过后,您会在主机名(即端口80)的末尾注意到.www。这将被发送到发出请求的主机test.linux.org的端口34365。“ P”代表TCP“ oush”功能。这意味着应该立即发送数据。在2845:3739(894)之后的数字中,2845标记第一个数据包的八位位组的编号。数字3739是数据包发送的最后一个字节的数字加1。数字894是发送的数据包的长度。表示“ ack 1624”的部分是“ acknowledge”的TCP术语-表示该数据包已被接受,下一个预期的数据包编号为1624。之后,我们看到“ win 9648”发送主机正在等待窗口大小为9648个八位位组的数据包。这之后是时间戳。

现在,如果您认为难以解释,则使用-x选项,它将在十六进制输出中包含数据包内容。

18:12:45.149977 IP www.linux.org.www > test.linux.org.34536: . 1:1449(1448) ack 487 win 6432 0x0000: 4500 05dc 6a81 4000 4006 493b c0a8 0006 E...j.@.@.I;.... 0x0010: c0a8 0009 0050 86e8 8fa4 1d47 1c33 e3af .....P.....G.3.. 0x0020: 8010 1920 b4d9 0000 0101 080a 13a0 7a77 ..............zw 0x0030: 019e 5f14 4854 5450 2f31 2e31 2032 3030 .._.HTTP/1.1.200 0x0040: 204f 4b0d 0a44 6174 653a 2054 6875 2c20 .OK..Date:.Thu,. 0x0050: 3135

我们可以从输出中得知这是一个HTTP请求。至于其余的,它不是人类可读的,但是我们很容易知道这是一个合法的数据包。使用这种格式的另一个好处是,即使我们无法完全解释此数据包的状况,也可以将其发送给可能的人。最终,这是未经任何过滤通过网络传输的原始数据

随时随地看视频

随时随地看视频